1 背景

前几天网安老师给我们几个留了个作业,burpsuite的使用,因为嫌弃太简单了,所以就做了一部分扩展,顺便记录一下,以便自己学习方便。

2 具体使用

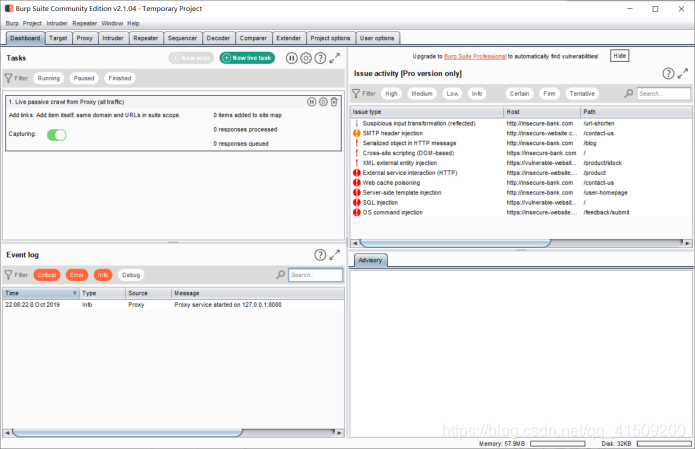

2.1 burpsuite 安装及配置

在自己的 Windows10 上安装社区版的 burpsuite,前提是已经安装好了 jdk

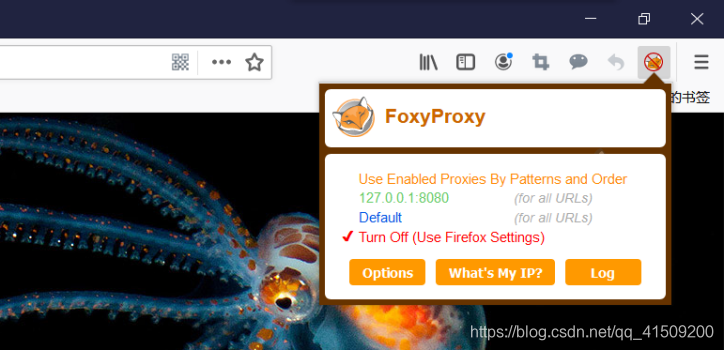

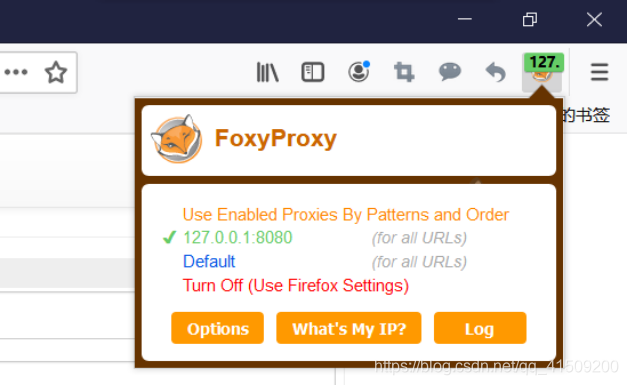

然后,在Firefox浏览中安装插件FoxyProxy

2.2 Proxy抓OJ数据包

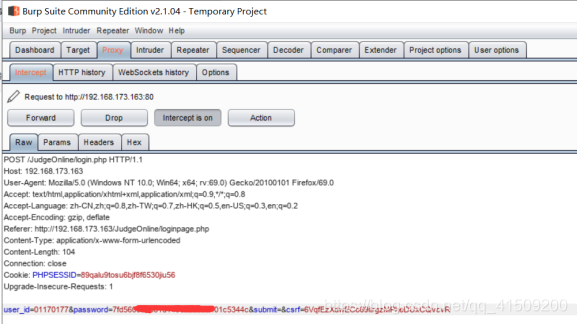

首先,挂上vpn后,在浏览器中输入http://192.168.173.163/JudgeOnline/loginpage.php进入矿大的OJ平台的登录界面,输入我的账号密码后,设置代理为127.0.0.1:8080

然后,输入我自己的账号密码并点击登录

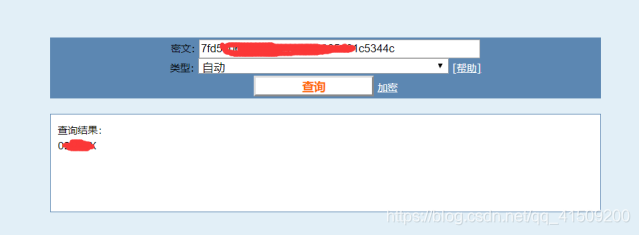

接着,在burpsuite上抓包得到登录的账号和MD5加密后的密码

最后,在www.cmd5.com中在线解密后发现的确是我自己的密码。

2.3 Decoder解密

首先,在base64的一个在线加解密网站中将下面的这句话加密

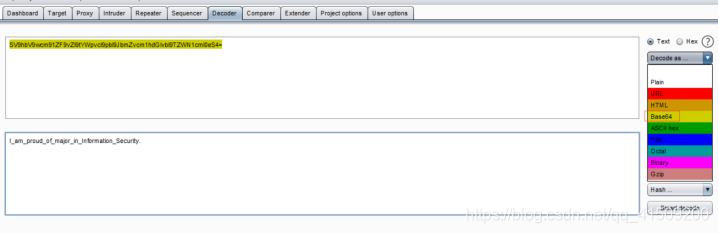

I_am_proud_of_major_in_Information_Security.

结果如图7所示

然后,在burpsuite的Decoder界面中输入加密后的字符串,并点击Decoder as Base64即得解密后的字符串

最后,Decoder还可以进行Plain、URL、HTML、Base64、ASCII hex、Hex、Octal、Binary、Gzip、Hash等等的加解密,这里我就不一一阐述了。

2.4 Intruder暴力破解

首先,这一个例子就按照攻防世界web中新手区的weak_auth来说,链接如下所示

https://blog.csdn.net/qq_41509200/article/details/100544478

3 总结

- 由于我安装的Burpsuite是社区版,没有spider等许多的其他功能,作为学生,我感觉社区版已经够我解决平常的CTF题目了。

- Burpsuite的功能还是十分强大的,可以对浏览器发的HTTP包进行分析,还可以爬虫分析数据,伪造cookie中的内容等等,如果再将sqlmap与其结合起来,那对做web的同学来说真可是一把神器。

转载请注明来源,欢迎对文章中的引用来源进行考证,欢迎指出任何有错误或不够清晰的表达,可以邮件至 xingshuaikun@163.com。